先日、ご紹介したMeetyの再炎上記事ですが、初動の炎上よりも大きく炎上し、サービスにまで影響が出始めているため、改めて記事として追加でご紹介させて頂きます。

前回記事:Meety中村CEO、ソーシャル炎上の対応経緯を赤裸々にnoteで一般公開。ダイヤモンド岩本氏などから公開批評されてしまい、再び炎上。

今回、被害を受けたと告発されている女性が元エンジニアということもあり、エンジニア界隈にまで事件の詳細が波及。その結果、何故かMeetyサービスの脆弱性探しが開始、2件が修正前にTwitter上で拡散され、ユーザーが多数退会するという事態にまで陥っています。

この報告方法が過去に有罪判決を受けた事件と類似しており、本記事では刑事事件化の可能性含めご紹介させて頂きます。また、Yahooニュースに公開されたMeety顧問弁護士の主張などご紹介させて頂きます。

11月5日、23日と二度発生したMeety炎上の関係性と時系列の整理

11月5日から炎上したMeety事件。当初はMeety社員の方と当該女性間でのトラブルから始まり、女性側がTwitterで「どうするかお前らが決めていいよ」というツイートとともに事件詳細を拡散したことによりソーシャル炎上が開始しました。

【悲報】求職者と企業をゆる~くカジュアルに繋げるマッチングサービス「Meety」さん、ベンチャー企業社員が女性をレイプか

同意なくカジュアルに左乳首を強く噛んだため晒される

↓

社長が慌てて謝罪するも社員の一連の不始末を「軽率な行動」呼ばわりして逆に怒られる結果にhttps://t.co/QG9unyrN6v pic.twitter.com/BEpX1PbHR5— 滝沢ガレソ⭐ (@takigare3) November 5, 2022

そして11月22日、本事件がMeety社員が起こした事件にも関わらず、Meety社への言及があったことから、代表の中村氏が積極的に対応したnoteが公開。

その内容を女性が「個室での強制的な示談だった」否定したことによりさらに再炎上する結果となりました。

【続報】Meety社員によるレイプ疑惑、Meety社&中村拓哉社長(@3kkabi)が「女性への聞き取り調査の結果、事件性はなく示談が成立した」と投稿

↓

被害女性が『示談は私の意志ではない』『Meety社の顧問弁護士から“示談しないと刑事告訴する”と何時間も個室に缶詰状態で脅され心が折れた』と告白(今ここ) pic.twitter.com/Vy4MM86K1H— 滝沢ガレソ⭐ (@takigare3) November 23, 2022

下記はMeetyの炎上に関するツイート数の推移になります。

最初の炎上期間の総ツイート数164件を、二度目の炎上では1日で400~500件の言及があり、大きく燃えてしまう状態となっております。

さらに11月24日、女性がエンジニア界隈だったということもあり、セキュリティエンジニア界隈のmala氏によって、重大な脆弱性2点が発見されることに至り、さらなる炎上に。

Meetyというサービス、見てすぐに分かるレベルの脆弱性があるので利用をおすすめしません。

CEOにDMと問い合わせフォームに送っていますが、まだ返事がないので、近しい人がいたら知らせてあげてください。— mala (@bulkneets) November 24, 2022

既存のフレームワークで開発していれば実装されているような脆弱性対策すらされていなかったことことから、エンジニア界隈で「サービスとして大丈夫か」という不安も多く、退会報告につながることになります。

Meetyの脆弱性を見て、早々に退会してよかったと思った。

— yoh (@__________yoh) November 25, 2022

Meetyの脆弱性怖すぎて退会した

— そすうさᕱᕱ(素数うさぎ) (@wk1080id) November 24, 2022

Meety、先日の問題もアレなんだけどセキュリティの指摘を放置してるのもアレなので退会した。脆弱性があるってツイートに対して「どんな脆弱性か分からないと」みたいなこと言ってる人いたけど、脆弱性が分かっても大っぴらに言わないでしょ普通……まともな人は誰も得しないもん……

— ただあき (@tdakak) November 24, 2022

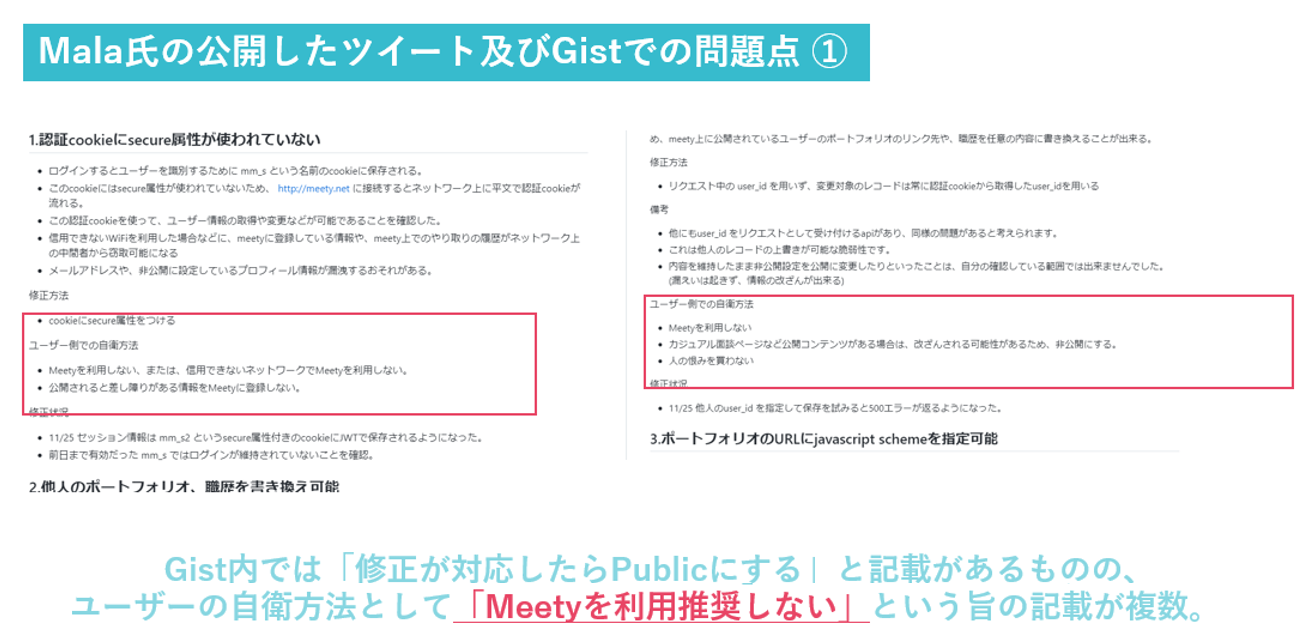

そして、この脆弱性発見から報告の過程において、「脆弱性の詳細が修正前に拡散された」事が問題視されております。

めっちゃ煽りに聞こえそうだなと思っているので黙っていたのですが、

URLが漏れるといくらでも拡散されるgistに公開された脆弱性についての情報を配置しておくのってセキュリティ的にそもそもいいんですか?(これは一般的な文化なのか?)

— mosamosa(K Hashimoto) (@dear_morality) November 26, 2022

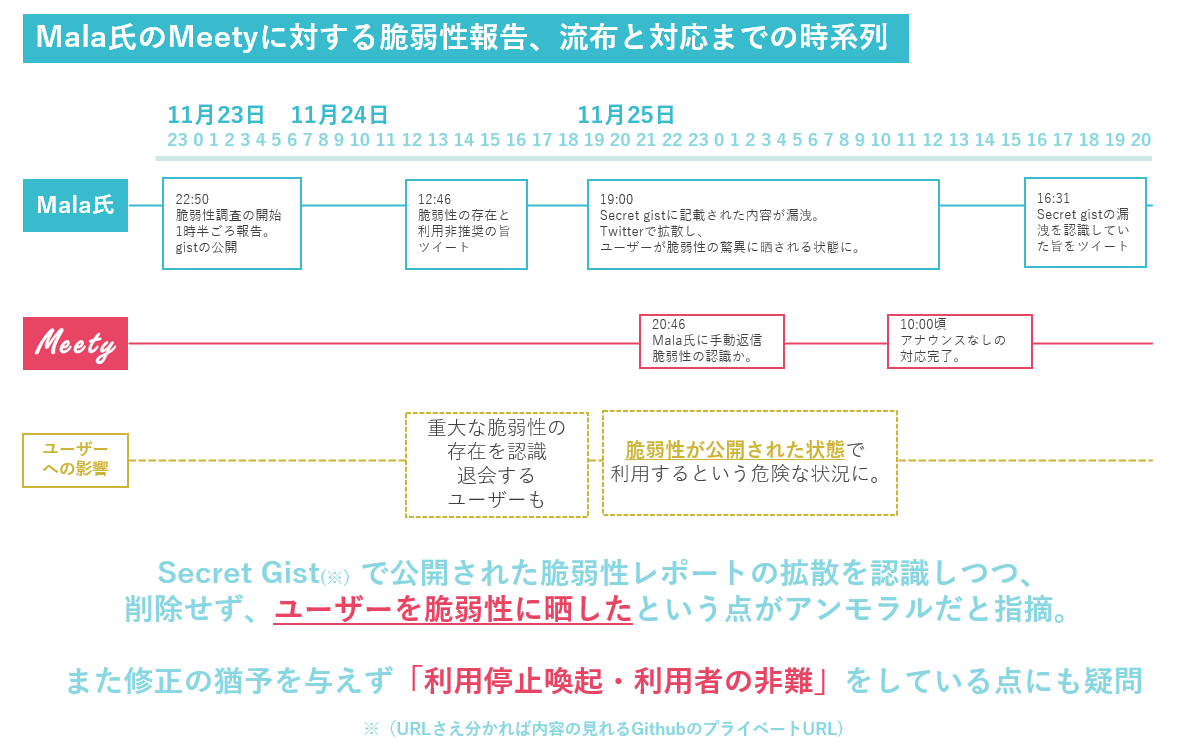

11月24日に発生したMeetyの脆弱性発見からTwitter拡散、修正までの内容とタイムライン整理

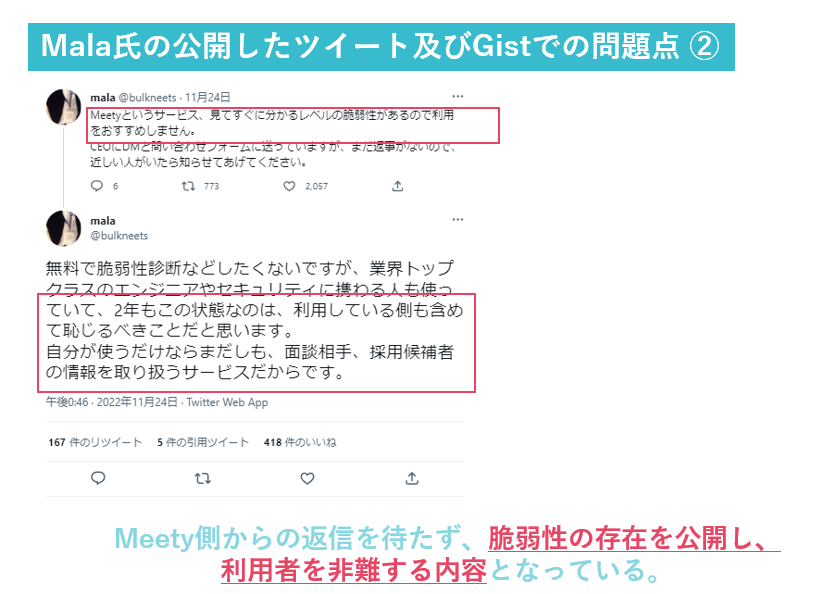

11月24日 午後12時にmala氏のツイートにより「脆弱性発見」が初期拡散、内容は開示されておりませんでしたが「利用停止」を推奨する文言とともに、広く拡散されることとなります。

Meetyというサービス、見てすぐに分かるレベルの脆弱性があるので利用をおすすめしません。

CEOにDMと問い合わせフォームに送っていますが、まだ返事がないので、近しい人がいたら知らせてあげてください。— mala (@bulkneets) November 24, 2022

この時点では内容は開示されておりませんでしたが、その後、24日19時時にはsecret gist(GithubのプライベートURL)が本人の意図によらず早い段階で拡散していることが下記ツイートより読み取れます。

とある件でわざわざsecret での gist なのに放流してる人がいるな。

— d6rkaiz (@d6rkaiz) November 24, 2022

脆弱性報告から、拡散、対応までのタイムラインでまとめた図が下記です。

Meety側の認知からsecret gist拡散までのバッファ時間が少なく、修正余力の無い状態で脆弱性が拡散されている

報告から24時間以内には拡散されており、このスピード感でMeety側で対策出来るはずもなく、一時的に修正前に脆弱性の詳細まで拡散されている危険な状態となりました。

本来は脆弱性の詳細が公開されてしまうと悪用され「利用ユーザーへの危険が及ぶ可能性がある」ため、詳細の開示自体を控えることが一般的です。ところが、脆弱性の詳細そのものが拡散されてしまいます。

Meety側からの返信を待たず、Twitterで脆弱性の存在を明らかにし、利用停止を呼びかけた点や、Secret Gistの流出を認知していたにも関わらず削除していなかった点が問題視されております。

解説・引用:脆弱性修正前に脆弱性の存在を公開し、利用を推奨しない旨をツイート

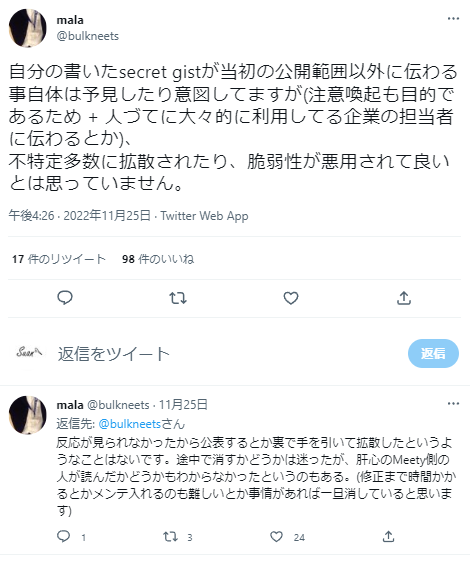

引用:Mala氏Twitteより、Secret gistの流出を認知していたことをツイート。Meety側が読んでいない可能性を考慮したと語るが、時系列的にMeety側からの返信時点で既読済みと判断できたはず。

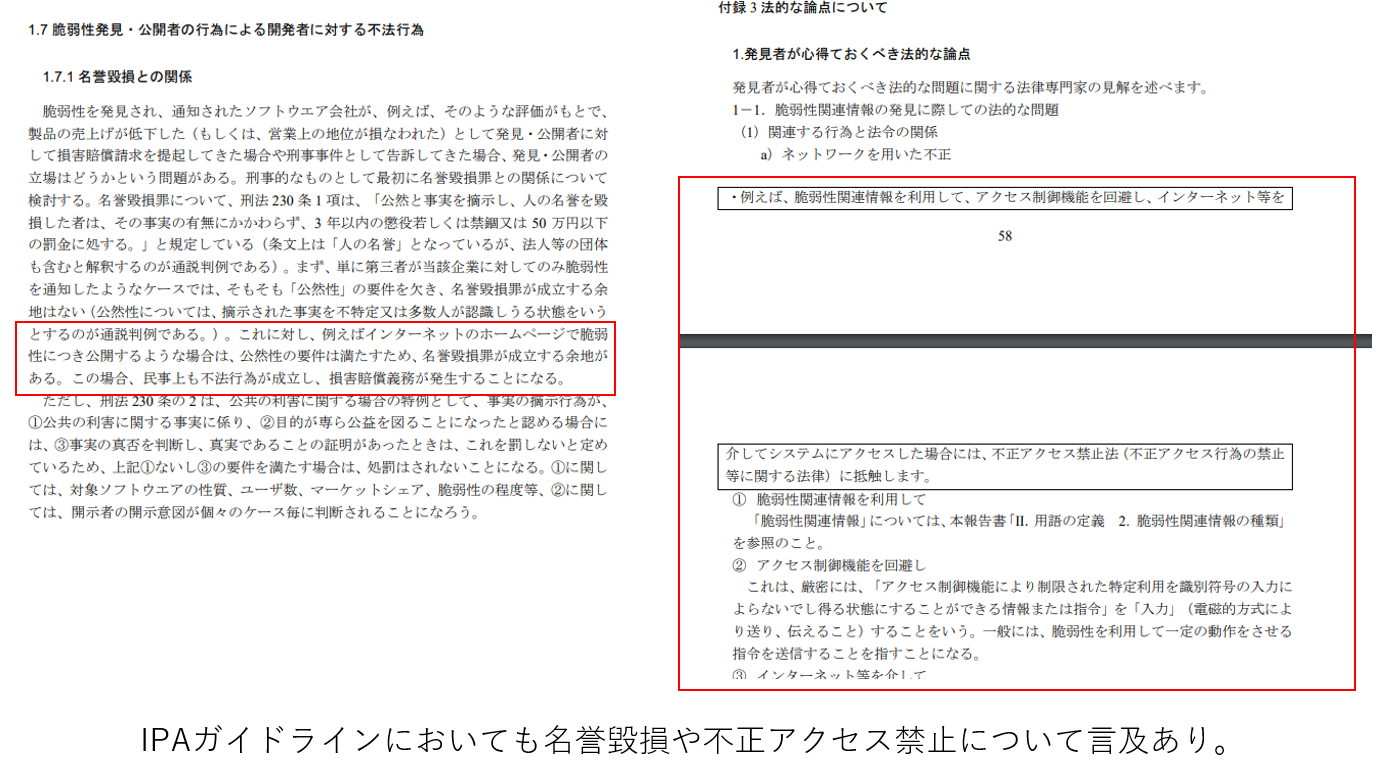

このような脆弱性の流布行為に問題はないのか調べたところ、国内の脆弱性報告を受け付けているIPA(独立行政法人 情報処理推進機構)のガイドラインに発見者が留意すべき法的な見解などが記載されておりました。

また、過去に脆弱性報告を行い実刑判決を受けたoffice氏のケースと今回のケースが類似しているため、2004年の有罪判決時の判決理由も併せてご紹介させて頂きます。

IPAのガイドラインから読み解く「脆弱性」の法的な論点

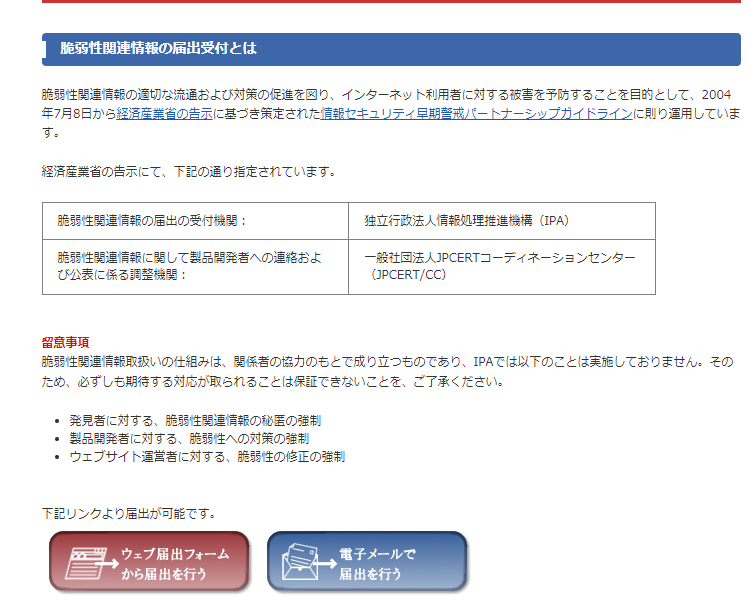

国内において脆弱性を発見した際の報告などはIPA(情報処理推進機構)に行うようにと経産省が定めており、下記のような報告フォームが存在しております。

引用:IPA報告フォーム

とはいえIPAを経由していると遅いというような報告に関しては直接事業者とやり取りを行われる事が一般的です。

この脆弱性報告を取りまとめているIPAでは下記のような脆弱性報告に対するガイドラインを定めており、この中で脆弱性発見者が心得ておくべき法的な論点というものが紹介されておりました。

今回の脆弱性の流れにおいて、該当しそうな箇所を抜き出してみます。

引用:IPAガイドライン

今回、ただ脆弱性報告が拡散したというわけではなく、gistやツイート内に「Meetyの利用停止を推奨する」というような文言や、過去の利用者を非難するようなツイートがあり、ガイドラインで紹介されている名誉毀損・信用毀損にあたる可能性、そして通常の挙動とは異なる手段でデータを書き換えてますので、不正アクセス禁止法にあたる可能性があります。

そして、こちらのガイドライン内にも紹介されていた「ACCS事件」についてご紹介致します。脆弱性報告を行った京大研究員が有罪判決を受けた事件です。

Meety事件とACCS事件の共通点、晒し的な意図の脆弱性報告

2003年に起こったACCS事件とは、元京大研究員(office氏)がセキュリティ系イベントで脆弱性を対象事業者に報告しないまま、イベントで発表。

結果として脆弱性が拡散してしまい、サービスに甚大なる被害を与えたと判断され、有罪判決となった事件です。2003年あたりのログがネット上に複数ありますので、興味のある方は調べてみて下さい。

本事件では脆弱性発見者が8ヶ月の有罪判決となり、脆弱性を指摘したエンジニアが国内で初めて摘発されてしまった事例となります。

脆弱性発見者に対して、司法がどのような判断をしたか、という解説がCNETに紹介されておりました。以下にて引用致します。

■ACCS裁判、判決文

『被告人は、プライバシー関係の情報を検索していた際に、ACCSのASKACCSのページを閲覧するなどして本件アクセスが可能となるセキュリティホールを発見し、これをACCS等に知らせないまま、自己の能力、技能を誇示したいとの動機もあって、セキュリティに関するイベントで発表するために、本件各不正アクセス行為に及んだのであって、このような犯行の経緯や動機に酌量の余地はない。被告人は、関係機関にセキュリティ対策を広く知らせるために本件各アクセス行為をし、その手法を発表したなどと供述するが、ACCS等に事前に報告せずに修正の機会を与えないまま公表し、攻撃の危険性を高めているのであって、供述するとおりの動機があったとしても、到底正当視できるものではない』 引用:「不正アクセスとは何か」–office氏の判決を読み解く – (page 3)

Meety事件に関しても、修正前に拡散、また「利用停止を推奨」というような表現は多いため、Meetyへの影響度合いによっては同様の司法判断になる可能性は十分にありえます。

4がいけないと思うね。https://t.co/r45ImxUsKZ

— Hiromitsu Takagi (@HiromitsuTakagi) November 27, 2022

高木先生も言及されておりました。セキュリティ界隈でも今回の脆弱性の指摘方法に関しては賛否が分かれております。

今回の問題、一部のアカウントからは「脆弱性を指摘しないことのほうがリスクは大きい、指摘自体は問題がない。そういう指摘をするからインターネット後進国になるのだ」というような意見が多く見られます。

しかし、本ケースは「脆弱性発見」という1つの事象について「良い/悪い」と語るべきでなく、「脆弱性を発見する行為」、「脆弱性を拡散した行為」2つの論点で語るべき話なのです。今回は「脆弱性を発見した行為」が問題視されているのではなく、「未修正の脆弱性が拡散した」ことにより悪用される可能性を高め、利用ユーザーを危険な状態に晒した行為ということが問題視されているのです。

人のキャリアに携わるサービスとして「Meety」サイドも気づいておくべき初歩的な脆弱性だった

ご紹介させて頂いた脆弱性の拡散や報告方法に法的リスクがあるという主張とは別で、Meetyサイドも「そもそも気づいておくべき初歩的な脆弱性」であったはずです。

下記で指摘されている通り「攻撃者はゼロデイで侵入」します。

脆弱性については直ちにパブリックにはすべきではないと思いますが、攻撃者はゼロデイで攻撃をします。

日本企業の「脆弱性情報を隠べき」というスタンスは、攻撃者の利益にしかなりません。ソフトウェア開発企業がベストプラクティスに従ったソフトウェアの開発を行うことが「必須」です。

— TSURU?? (@t_tsuru) November 28, 2022

また脆弱性の指摘に関しては逆に今回露出した影響で即座に修正することができ、良い面もあったと思われます。(※ちなみにACCS事件でも、ACCS側は脆弱性の指摘自体はありがたいとしており、その主張により刑罰が考慮されました)

少なくともOWASPに従った検査を行うだけで脆弱性は「軽減」できます。

セキュリティ関係の情報は日本語ではほとんど適切なものが出てきません。そりゃ攻撃コードが分からなければエンジニアも理解できないと思います。よくまとまっている資料があったので共有です。https://t.co/gooix2S9d6

— TSURU?? (@t_tsuru) November 28, 2022

言わずもがな、簡易的な調査で発見できるような脆弱性診断を(恐らく)数年間発見されなかった状態というのはITスタートアップとしては致命的です。

国内の投資家においても投資家サイドがサービスの脆弱性診断など行うケースは現状そこまで多くないため、国内スタートアップがよりセキュリティ意識を高めるには投資家側の助言の必要性も感じます。

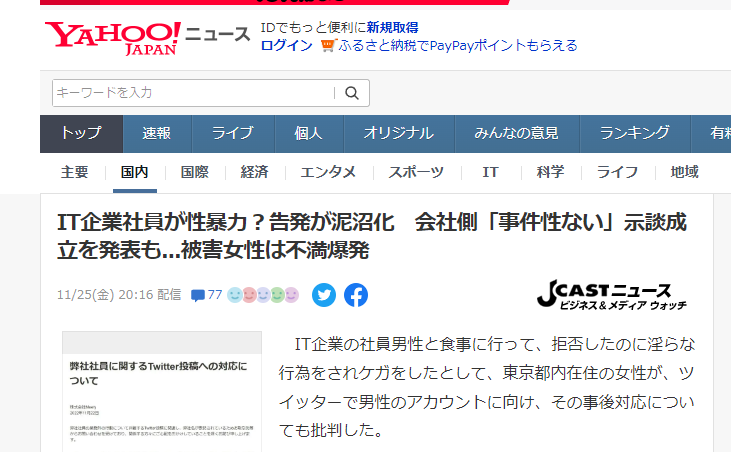

YahooニュースでMeetyの事件が掲載、「個室で示談を強要をした」と指摘された弁護士も見解を発表

そして、Meety事件はYahooニュースでも取り上げられる事態にまで発展しております。

引用:Yahooニュース

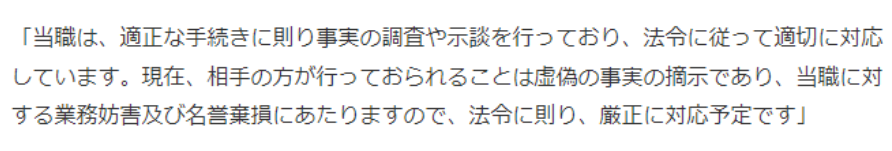

示談自体が強要だったという被害女性の主張に対し、Meety顧問弁護士の方は下記のような争う姿勢を表明されております。

引用:Yahooニュース

そして、本事件の第二炎上のきっかけとなった中村氏によるnoteですが、公開から約5日後の11月27日午後に削除されました。

引用:note

中村氏によるnoteやツイートは削除されましたが、サービスへの実害も発生しているため、恐らくこのままでは終わらないと思われます。

1人のメンバーが起こした事件が、1つの企業全体を揺るがす危機に。

スタートアップメンバー1名が起こした事件が、再炎上のきっかけとなったnote公開に繋がり、そしてサービスとしても実害が出る規模にまで炎上しております。

事実として、二度目の炎上騒動からすぐにクックパッドCTOの成田氏は退会したことをツイート。

Meety 退会しました。

— Issei Naruta (@mirakui) November 22, 2022

二度目の炎上時のMeety退会ツイートとしては最も早くつぶやかれており、このツイート以降「Twitter上での退会報告」が増加しました。

mala氏の脆弱性の拡散をきっかけに退会報告するユーザーも増えており、二度目の炎上で指摘された脆弱性問題が、よりサービスに致命的な影響を与えている状態です。

1人の社員が起こした事件が派生し、サービス全体を揺るがす危機にまで発展。

再炎上後、未だにMeetyとしての公式見解は発表されておらず、今後の動向に注目が集まっています。